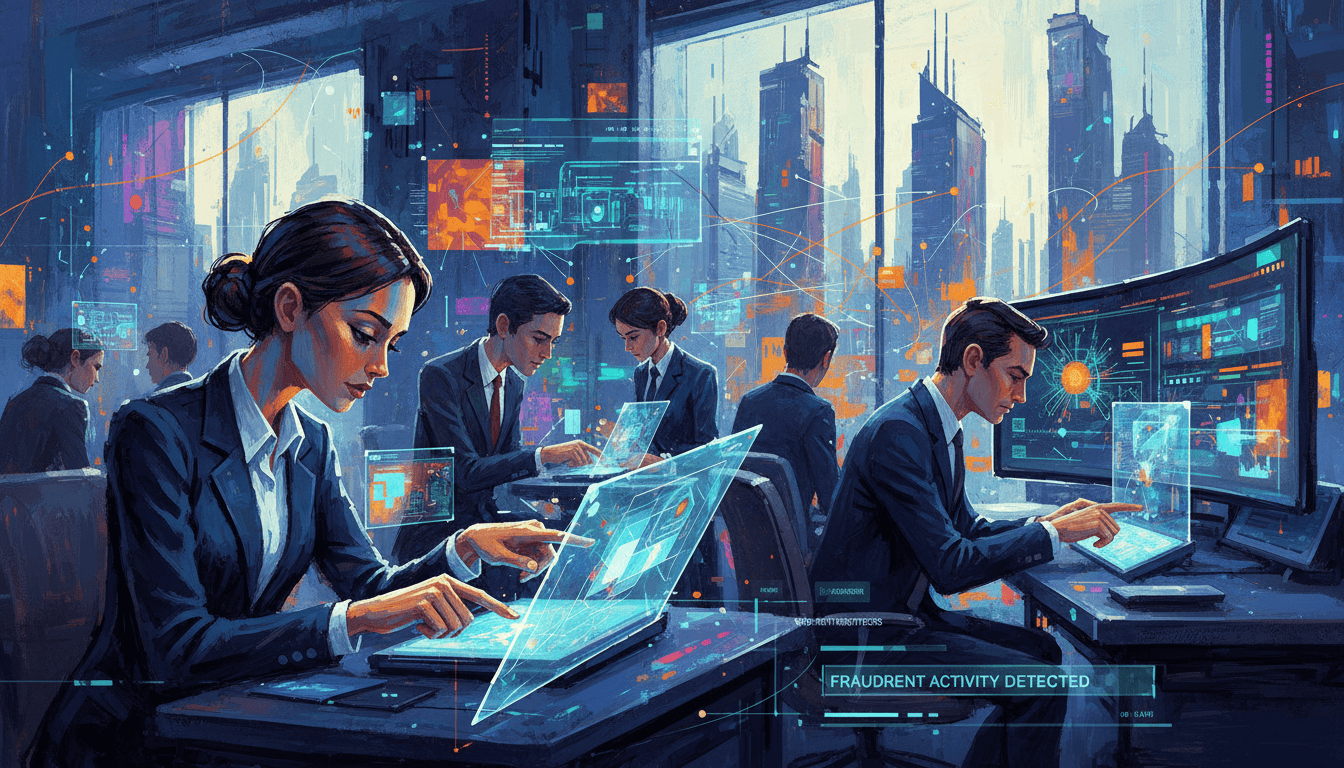

Mardi dernier au matin, une cheffe de produit dans une entreprise SaaS en pleine croissance a remarqué quelque chose d’alarmant. Son tableau de bord utilisateur affichait 2 000 nouvelles inscriptions pendant la nuit. L’enthousiasme s’est vite transformé en frustration lorsqu’elle a découvert que 98 % étaient des inscriptions frauduleuses provenant de scripts automatisés.

Son équipe de développement a passé toute la semaine à nettoyer la base de données. Elle a passé au crible des milliers d’entrées, bloqué des plages d’IP et géré des rebonds d’e-mails qui ont détérioré leur réputation d’expéditeur.

Ce scénario se répète chaque jour sur des plateformes du monde entier. Selon le rapport annuel 2024 sur le spam d’OOPSpam, les formulaires d’inscription absorbent 45 % de toutes les attaques de spam basées sur des formulaires. Les menaces proviennent de multiples sources : soumissions scriptées, générateurs d’e-mails temporaires, fermes à clics et même outils alimentés par l’IA qui imitent le comportement humain.

Nous avons dépassé les simples solutions CAPTCHA. Les plateformes modernes ont besoin de défenses sophistiquées qui empêchent les faux comptes sans créer de friction pour les utilisateurs légitimes. Les API de vérification en temps réel apportent la réponse en validant instantanément les adresses e-mail, les numéros de téléphone et le comportement utilisateur au moment de l’inscription.

Tout au long de ce guide, nous vous montrerons des stratégies pratiques pour bloquer les inscriptions spam et protéger votre plateforme. Nous aborderons des techniques d’implémentation, des exemples de code et des approches de sécurité multicouches qui équilibrent protection et expérience utilisateur.

Points clés à retenir

- Les formulaires d’inscription subissent le plus grand volume d’attaques spam, représentant 45 % de toutes les menaces basées sur des formulaires en 2024

- Les inscriptions frauduleuses détériorent les bases de données, gaspillent les budgets marketing et compromettent la sécurité et la conformité de la plateforme

- Les API de vérification en temps réel valident instantanément les données utilisateur, bloquant les scripts automatisés tout en maintenant une expérience utilisateur fluide

- Les menaces modernes incluent des bots alimentés par l’IA, des services d’e-mails temporaires, des fermes à clics et des campagnes malveillantes coordonnées

- Les stratégies de défense multicouches combinant validation d’e-mail, vérification de téléphone et analyse comportementale offrent une protection optimale

- La mise en place de systèmes de vérification appropriés protège la réputation d’expéditeur et évite la pollution coûteuse des bases de données

1. Pourquoi les inscriptions de bots et de faux comptes sont une menace critique en 2026

Chaque jour, des millions de bots automatisés tentent de pénétrer les plateformes d’entreprise via de fausses inscriptions. Cela crée des défis de sécurité et d’exploitation sans précédent. Les petites entreprises sont particulièrement touchées car elles dépendent des formulaires en ligne et des flux de travail automatisés. Les attaques sont devenues si sophistiquées que les mesures de sécurité traditionnelles ne suffisent plus.

Les fausses inscriptions ne sont pas seulement une nuisance. Elles causent de réels dommages financiers et un chaos opérationnel dans toute votre entreprise. Lorsque des bots inondent vos formulaires d’inscription, ils déclenchent une cascade de problèmes. Ces problèmes affectent tout, de vos indicateurs marketing à votre résultat net.

L’évolution de la création automatisée de comptes

Le paysage des attaques automatisées a radicalement changé au cours des dernières années. Nous avons dépassé les simples soumissions de formulaires par script, faciles à détecter et à bloquer. Les bots d’aujourd’hui utilisent l’intelligence artificielle et le machine learning pour contourner même les mesures de sécurité les plus sophistiquées.

Les réseaux de bots modernes utilisent désormais une infrastructure distribuée couvrant des milliers d’adresses IP résidentielles. Ces systèmes font tourner les proxies en continu, rendant presque impossible leur blocage sur la seule base de la réputation IP. Ils maîtrisent l’usurpation d’empreinte navigateur, ce qui signifie qu’ils peuvent imiter des utilisateurs légitimes jusque dans les moindres détails.

L’évolution la plus alarmante est l’émergence de bots pilotés par l’IA capables de résoudre des CAPTCHA avec des taux de précision dépassant 90 %. Ces systèmes analysent les schémas de navigation humains et les reproduisent de manière convaincante. Ils marquent des pauses entre les champs du formulaire, déplacent naturellement les curseurs et simulent même les fautes de frappe que font les vrais utilisateurs.

Les opérations de credential stuffing sont devenues de plus en plus sophistiquées en 2026. Les attaquants utilisent des modèles de machine learning entraînés à identifier les implémentations de sécurité faibles. Ils testent des millions de combinaisons volées de noms d’utilisateur et de mots de passe sur plusieurs plateformes simultanément, à la recherche de comptes qu’ils peuvent compromettre.

Impact business : métriques polluées, coûts en hausse et risques de sécurité

Les conséquences du fait de ne pas réussir à réduire les inscriptions de faux utilisateurs vont bien au-delà des bases de données encombrées. Vos métriques deviennent totalement peu fiables lorsque des bots contaminent vos données d’acquisition utilisateur. Les chiffres du tableau de bord affichent une croissance impressionnante, mais le chiffre d’affaires ne suit pas, car ces utilisateurs n’ont jamais été réels.

La délivrabilité des e-mails subit des dommages catastrophiques lorsque votre liste de contacts contient de fausses adresses. Vos taux de rebond explosent lorsque les messages atteignent des boîtes de réception invalides. Des pièges à spam infiltrent votre base de données, détruisant votre réputation d’expéditeur. Les principaux fournisseurs d’e-mails remarquent les faibles taux d’engagement et commencent à rediriger vos messages légitimes vers les dossiers spam.

Les coûts financiers se multiplient dans chaque service :

- Les équipes marketing gaspillent du budget sur des contacts qui n’interagissent jamais avec les campagnes ou ne convertissent jamais

- Les équipes commerciales passent un temps précieux à relancer des prospects qui ne répondront jamais

- L’infrastructure IT alloue des ressources serveur et du stockage pour prendre en charge de faux comptes utilisateurs

- Le service client gère des complications lorsque de faux comptes déclenchent des workflows de support

La prévention de la prise de contrôle de compte devient exponentiellement plus difficile lorsque votre système contient des milliers de comptes compromis. Les attaquants utilisent ces faux profils comme points de départ pour d’autres attaques. Ils récoltent des données, manipulent les avis, diffusent du contenu malveillant et nuisent à la réputation de votre marque.

Les risques de conformité augmentent lorsque votre base de données contient des informations frauduleuses. Le RGPD, le CCPA et d’autres réglementations sur la confidentialité rendent les entreprises responsables des données qu’elles collectent. Les faux contacts créent des responsabilités juridiques et des complications d’audit pouvant entraîner des sanctions importantes.

Tendances émergentes des menaces que nous observons en 2026

Les vecteurs d’attaque que nous surveillons en 2026 montrent des niveaux de coordination et de sophistication sans précédent. Les campagnes d’inscription coordonnées inondent désormais les plateformes avec des milliers de faux comptes en quelques minutes. Ces attaques distribuées utilisent des schémas de timing qui contournent la limitation de débit et ressemblent à des pics de trafic organiques.

Nous observons des opérations d’ingénierie sociale sophistiquées dans lesquelles de faux comptes gagnent en crédibilité pendant des semaines avant de lancer leurs attaques. Ces comptes dormants participent à des communautés, publient du contenu et établissent la confiance avant de révéler leur intention malveillante. Cela rend la protection contre les comptes spam infiniment plus difficile.

Les abus d’API visant les applications mobiles ont explosé en fréquence. Les attaquants font de la rétro-ingénierie sur les applications mobiles pour accéder directement aux API backend. Ils contournent entièrement les mesures de sécurité du frontend et envoient des requêtes d’inscription à la vitesse des machines. Les outils d’automatisation de navigateurs headless rendent ces attaques presque impossibles à distinguer du trafic mobile légitime.

Les menaces sectorielles sont devenues très ciblées :

- Les plateformes e-commerce font face à des campagnes de manipulation d’avis qui détruisent la crédibilité produit

- Les réseaux sociaux luttent contre les faux engagements qui faussent les algorithmes de contenu

- Les entreprises SaaS doivent gérer des concurrents qui créent des comptes pour voler des informations sur les prix et les fonctionnalités

- Les services financiers combattent des défis de prévention de la fraude liés à des comptes utilisés pour le blanchiment d’argent

Les implications en matière de cybersécurité dépassent le cadre des entreprises individuelles. Les réseaux de bots créent une infrastructure qui permet des opérations criminelles plus vastes. Les faux comptes facilitent l’usurpation d’identité, la fraude financière et les violations de données dans des secteurs entiers.

Comprendre l’évolution de ces schémas de menace est la première étape essentielle pour mettre en œuvre des contre-mesures efficaces. Sans reconnaître comment les attaquants opèrent et ce qui les motive, toute implémentation de sécurité comportera des angles morts critiques. La sophistication des attaques modernes exige des systèmes de défense tout aussi sophistiqués, fondés sur la vérification en temps réel et une surveillance continue.

La bonne nouvelle, c’est que nous avons désormais accès à des technologies de vérification capables d’arrêter les inscriptions malveillantes avant qu’elles ne contaminent vos systèmes. Les API de vérification en temps réel offrent la vitesse et la précision nécessaires pour identifier les faux comptes au moment de l’inscription, ce que nous explorerons en détail tout au long de ce guide.

2. Comprendre les API de vérification en temps réel

Les API de vérification modernes sont puissantes parce qu’elles valident les informations utilisateur en quelques millisecondes. Cela crée une couche de sécurité invisible. Elles analysent chaque tentative d’inscription, en vérifiant les adresses e-mail, les numéros de téléphone et d’autres marqueurs d’identité avant la création des comptes. Pour les entreprises qui luttent contre les invasions de bots en 2026, comprendre ces systèmes de vérification de l’identité utilisateur est essentiel pour bâtir des défenses efficaces.

La vérification en temps réel marque un changement par rapport au traitement batch traditionnel. Au lieu de valider les données des heures ou des jours plus tard, elle analyse immédiatement les informations d’inscription. Cela arrête les comptes frauduleux avant qu’ils ne polluent votre base de données ou ne consomment des ressources système.

Ce qui rend la vérification « en temps réel »

La vérification en temps réel valide les données instantanément pendant le processus d’inscription, pas plus tard. Lorsqu’un utilisateur soumet un formulaire d’inscription, l’API de vérification contrôle les données et renvoie rapidement une décision. Cela se produit en une fraction de seconde, plus vite qu’un clignement d’œil.

Cette vitesse est critique. Elle nous permet de prendre des décisions sans créer de friction perceptible pour les utilisateurs légitimes. La vérification fonctionne de manière synchrone dans le flux d’inscription, en attendant la réponse de vérification avant de continuer. Contrairement au traitement batch asynchrone, les systèmes en temps réel fournissent un retour immédiat.

Les services de vérification modernes comme Form Guard valident simultanément chaque champ de contact. Ils vérifient les adresses e-mail, les numéros de téléphone et les champs de nom au point de saisie. Certaines implémentations avancées vérifient même les données au fur et à mesure que les utilisateurs tapent, fournissant un retour instantané avant la soumission du formulaire.

La protection qui s’exécute avant même que la page ne soit servie fonctionne au niveau de la requête. Elle vérifie le trafic entrant sur votre serveur ou votre CDN. Cette vérification précoce arrête les bots avant même qu’ils n’atteignent votre formulaire d’inscription, réduisant la charge sur vos serveurs d’origine.

Composants clés des API de vérification

Tout système de vérification robuste inclut plusieurs éléments essentiels qui travaillent ensemble. Comprendre ces composants vous aide à évaluer les fournisseurs et à implémenter des solutions efficacement. L’architecture suit généralement des modèles standard du secteur qui rendent l’intégration simple sur différentes plateformes.

À la base, les points de terminaison d’API de vérification acceptent des requêtes de validation contenant les données soumises par l’utilisateur. Ces endpoints RESTful suivent des protocoles HTTP standard, ce qui les rend compatibles avec pratiquement tous les langages de programmation ou frameworks. Votre application envoie une requête POST avec les données à valider, et l’API renvoie une réponse structurée avec les résultats de vérification.

Les mécanismes d’authentification protègent à la fois votre service de vérification et votre quota d’API. La plupart des fournisseurs utilisent des clés API ou des jetons OAuth que vous incluez dans les en-têtes des requêtes. Ces identifiants garantissent que seules les applications autorisées peuvent accéder au service tout en suivant l’usage à des fins de facturation et de limitation de débit.

Les formats de requête et de réponse utilisent généralement JSON, la norme universelle d’échange de données. Une requête de vérification peut ressembler à ceci :

- Adresse e-mail ou numéro de téléphone à valider

- Données contextuelles supplémentaires (adresse IP, user agent, horodatage)

- Options de validation précisant quels contrôles effectuer

- Paramètres de seuil de risque pour la prise de décision

La réponse API inclut des résultats de validation, des scores de risque et des informations détaillées sur ce qui a été vérifié. Ces données structurées permettent à votre application de prendre des décisions éclairées quant au fait d’accepter, de challenger ou de rejeter la tentative d’inscription.

La limitation de débit empêche l’abus du service de vérification lui-même. Les fournisseurs mettent en œuvre des mécanismes de throttling pour garantir la disponibilité du service et se protéger contre les attaques par déni de service. Votre intégration doit gérer proprement les réponses de rate limit, en mettant en œuvre une logique de retry avec backoff exponentiel lorsque cela est nécessaire.

Le support des webhooks permet des notifications asynchrones pour les processus de vérification plus longs. Bien que la plupart des contrôles s’achèvent en quelques millisecondes, certains workflows avancés de détection de fraude peuvent nécessiter davantage de temps de traitement. Les webhooks notifient votre application lorsque les résultats sont disponibles sans exiger de polling constant.

Une documentation API complète avec des exemples de code accélère l’implémentation. Les fournisseurs de qualité proposent des guides détaillés couvrant l’authentification, les spécifications d’endpoint, la gestion des erreurs et les bonnes pratiques. Les SDK pour les langages de programmation populaires simplifient encore l’intégration, en fournissant des fonctions prêtes à l’emploi qui gèrent le formatage des requêtes et l’analyse des réponses.

Derrière ces interfaces, les API de vérification se connectent à plusieurs sources de données et couches de validation. La validation de syntaxe se produit instantanément, en vérifiant le format et la structure sans appels externes. Les vérifications de domaine et d’enregistrements MX interrogent les serveurs DNS pour vérifier que l’infrastructure e-mail existe. La vérification de l’existence de la boîte mail effectue des pings SMTP vers de vrais serveurs mail, confirmant que la boîte est active et accepte les messages.

Pour les numéros de téléphone, la validation des données API interroge les bases HLR (Home Location Register) et les réseaux d’opérateurs. Ces recherches vérifient que le numéro est actif, identifient l’opérateur et détectent les types de ligne. Les vérifications de réputation recoupent les adresses IP et les domaines avec des bases de threat intelligence, signalant les sources connues de fraude ou de spam.

L’équilibre entre sécurité et expérience utilisateur

Les stratégies de vérification les plus efficaces trouvent le juste milieu entre une protection robuste et un onboarding sans friction. Trop de sécurité entraîne de l’abandon, tandis que trop peu vous laisse vulnérable aux attaques. Nous avons besoin d’une vérification invisible pour les utilisateurs légitimes, mais impénétrable pour les bots et les fraudeurs.

La vérification progressive commence par des contrôles légers et n’escalade que lorsque des signaux de risque apparaissent. Pour les inscriptions à faible risque, issues de plages IP fiables avec des domaines e-mail valides, nous effectuons une validation de base et autorisons un accès immédiat. Lorsque des indicateurs de risque apparaissent, nous ajoutons des couches de vérification supplémentaires comme la confirmation du téléphone ou des challenges CAPTCHA.

Le scoring de risque intelligent attribue des niveaux de confiance plutôt que de simples décisions binaire réussite/échec. Au lieu de bloquer immédiatement les cas limites, nous attribuons des scores de risque qui orientent des réponses graduées. Les utilisateurs légitimes à forte confiance avancent instantanément, les utilisateurs à risque moyen font face à des challenges doux, et seules les menaces évidentes sont totalement bloquées.

La dégradation maîtrisée garantit que votre processus d’inscription continue de fonctionner même si les services de vérification rencontrent des pannes temporaires. Si l’API de vérification n’est pas disponible, votre application doit revenir à des règles de validation de base au lieu de bloquer toutes les inscriptions. Cette résilience empêche que des problèmes techniques ne créent des perturbations business.

Des messages d’erreur conviviaux guident les utilisateurs légitimes pour corriger les problèmes sans révéler les mécanismes de sécurité aux attaquants. Lorsque la validation d’e-mail en temps réel détecte une faute de frappe dans le domaine e-mail, nous pouvons suggérer la bonne orthographe plutôt que d’indiquer « e-mail invalide ». Pour les numéros de téléphone, nous fournissons des exemples de format qui aident les utilisateurs à saisir correctement leurs données.

L’objectif est une protection maximale avec une friction minimale. Les utilisateurs légitimes devraient rarement remarquer que la vérification a lieu, le processus devrait paraître instantané et fluide. Pendant ce temps, les bots et fraudeurs se heurtent à plusieurs barrières de validation qui rendent la création automatisée de comptes économiquement non viable. Cet équilibre exige une surveillance et une optimisation continues, en ajustant les règles de vérification selon les schémas observés et les retours utilisateurs.

Les plateformes de vérification modernes proposent des panneaux de contrôle dans lesquels vous pouvez ajuster cet équilibre. Vous définissez les seuils de risque, choisissez quelles couches de vérification appliquer et configurez les comportements de secours. Ces paramètres vous permettent d’optimiser pour votre base d’utilisateurs et votre paysage de menaces spécifiques, en créant une défense personnalisée qui évolue avec vos besoins.

3. Comment stopper les inscriptions de bots et de faux comptes : guide complet d’implémentation

Protéger votre plateforme contre les inscriptions frauduleuses nécessite une approche proactive. Nous avons développé un cadre combinant nettoyage, protection et surveillance. Cela garantit un flux d’inscription sécurisé sans sacrifier l’expérience utilisateur. La protection des formulaires en temps réel bloque les mauvais contacts avant qu’ils n’entrent dans votre CRM ou votre système marketing, garantissant la qualité des données dès le moment où les utilisateurs soumettent leurs informations.

Cette approche transforme la vérification des formulaires d’inscription en système de défense multicouche. En validant chaque point d’entrée et en surveillant continuellement les menaces, vous préserverez l’intégrité de la base de données. Cela préserve l’expérience d’onboarding sans friction qui stimule l’optimisation du taux de conversion.

Étape 1 : auditez votre flux d’inscription actuel et identifiez les vulnérabilités

Avant d’implémenter de nouveaux systèmes de vérification, nous devons comprendre exactement où se situent vos lacunes de sécurité. Une évaluation de sécurité approfondie révèle les faiblesses que les bots et fraudeurs exploitent actuellement dans votre processus d’inscription.

Commencez par cartographier chaque point d’entrée où des comptes peuvent être créés. Cela inclut les formulaires web sur desktop et mobile, les applications mobiles natives, les endpoints API qui acceptent des inscriptions directes et toutes les intégrations tierces qui créent des comptes utilisateurs. Chacun représente une vulnérabilité qui nécessite une protection.

Ensuite, analysez vos mécanismes de validation actuels. Passez en revue les contrôles que vous effectuez aujourd’hui et identifiez ce qui manque. De nombreuses organisations découvrent qu’elles ne font qu’une validation basique de format côté client, ce que des bots sophistiqués contournent facilement.

Passez en revue vos métriques d’inscription pour repérer des schémas anormaux qui indiquent une activité de bots :

- Une répartition géographique inhabituelle avec des inscriptions regroupées dans des régions inattendues

- Une concentration temporelle des inscriptions montrant des rafales d’enregistrements en quelques secondes

- Des vitesses d’inscription impossibles qu’aucun humain ne pourrait atteindre

- Des taux élevés d’abandon de formulaire à des points de validation spécifiques

- Des chaînes user agent identiques sur plusieurs inscriptions

Examinez votre base de données existante à la recherche d’indicateurs de faux comptes. Recherchez des domaines d’e-mails jetables, des numéros de téléphone séquentiels, des noms incohérents et des profils sans aucun engagement après l’inscription. Ces schémas révèlent à quel point les bots pénètrent actuellement vos défenses.

Documentez votre stack technique actuelle pour comprendre les exigences d’intégration. Notez votre générateur de formulaires, votre framework backend, votre système de base de données et les éventuels outils de sécurité existants. Ces informations guideront votre sélection de solutions de vérification compatibles.

Utilisez cette checklist de vulnérabilité pour identifier les lacunes critiques :

- Absence de validation d’e-mail au-delà du simple contrôle de syntaxe

- Absence de vérification de téléphone ou de validation d’opérateur

- Aucun mécanisme de détection de bots ni implémentation CAPTCHA

- Validation uniquement côté client que les attaquants peuvent contourner

- Endpoints API exposés sans limitation de débit

- Absence d’assainissement des entrées autorisant des attaques par injection

- Aucune surveillance des schémas de validation de soumission de formulaire

Étape 2 : choisissez le bon fournisseur d’API de vérification

Choisir le bon fournisseur d’API de vérification est crucial. Nous recommandons d’évaluer les fournisseurs selon plusieurs dimensions afin de trouver la solution qui correspond à vos besoins spécifiques.

La couverture de vérification doit être votre première considération. Recherchez des fournisseurs qui valident les entrées utilisateur sur les champs e-mail, téléphone, nom et adresse simultanément.

Les performances en temps réel impactent directement l’expérience utilisateur. Le processus de vérification doit s’achever en moins de 200 millisecondes afin de maintenir un flux d’onboarding sans friction. Tout délai supérieur augmente l’abandon de formulaire et nuit aux taux de conversion.

La précision et la fraîcheur des données comptent énormément. Demandez aux fournisseurs quand leurs bases de données ont été mises à jour pour la dernière fois. Des données obsolètes entraînent des faux positifs qui bloquent des utilisateurs légitimes et des faux négatifs qui laissent passer les fraudeurs.

Évaluez ces critères de sélection essentiels :

- Couverture mondiale versus spécialisation régionale pour vos marchés cibles

- Structure tarifaire comparant le coût par vérification aux abonnements mensuels

- Complexité d’intégration et qualité de la documentation

- Certifications de conformité incluant SOC 2, RGPD et CCPA

- Disponibilité du support client et garanties de SLA

- Capacité à évoluer selon votre trajectoire de croissance

ApexVerify propose une vérification de données tout-en-un qui combine validation d’e-mail, vérification de téléphone et validation d’adresse sur une seule plateforme. Cela simplifie l’intégration et réduit le nombre de relations fournisseurs à gérer.

Form Guard fournit une intégration JavaScript légère qui fonctionne avec le HTML natif et tous les principaux form builders. Cette flexibilité le rend idéal pour les organisations disposant de stacks techniques variées ou de systèmes legacy nécessitant une protection moderne.

Étape 3 : intégrez les endpoints API dans votre formulaire d’inscription

Une intégration réussie nécessite d’équilibrer sécurité et expérience utilisateur. Nous allons implémenter à la fois une validation côté client et côté serveur afin de fournir un retour immédiat tout en maintenant une sécurité robuste que les attaquants ne peuvent pas contourner.

La validation JavaScript côté client donne aux utilisateurs un retour instantané lorsqu’ils vérifient l’e-mail à l’inscription ou vérifient le numéro de téléphone au moment de l’inscription. Cette approche réduit la frustration et empêche les utilisateurs d’envoyer des formulaires contenant des erreurs évidentes. Ne vous reposez jamais uniquement sur les contrôles côté client, car les attaquants peuvent désactiver JavaScript ou appeler directement vos API.

La validation côté serveur constitue l’épine dorsale de sécurité de votre système. Chaque soumission de formulaire doit passer par une validation backend qui appelle vos API de vérification avant de créer le compte. Cela garantit que même si les attaquants contournent votre frontend, des données frauduleuses n’entreront jamais dans votre base.

Gérez correctement les réponses API en fonction du résultat de vérification :

- Valide : acceptez la soumission et poursuivez la création du compte

- Invalide : rejetez la soumission avec un message d’erreur clair

- Risqueux : marquez pour revue manuelle ou demandez une vérification supplémentaire

- Inconnu : appliquez votre seuil de risque configuré pour décider de l’acceptation

Choisissez entre des schémas de validation synchrones et asynchrones en fonction de vos besoins. La validation synchrone bloquante empêche la soumission du formulaire tant que la vérification n’est pas terminée, apportant une certitude immédiate. Les contrôles asynchrones en arrière-plan permettent une inscription initiale plus rapide tout en réalisant ensuite une vérification plus approfondie.

Pour la plupart des cas d’usage, nous recommandons la validation synchrone pour les champs critiques comme l’e-mail et le téléphone. Cela empêche les données manifestement fausses d’entrer dans votre système tout en maintenant des performances acceptables grâce à des API rapides.

Étape 4 : configurez les règles de validation et les seuils de risque

Définir ce qui constitue un niveau de risque acceptable pour votre entreprise exige d’équilibrer sécurité et accessibilité pour l’utilisateur. Les organisations ont des niveaux de tolérance différents selon leur secteur, leur base d’utilisateurs et leur exposition à la fraude.

Décidez de votre politique vis-à-vis des e-mails jetables. Devez-vous les bloquer entièrement ou simplement les signaler pour surveillance ? Les plateformes e-commerce bloquent généralement totalement les adresses jetables, tandis que les sites de contenu peuvent les autoriser mais limiter les privilèges jusqu’à ce que les utilisateurs vérifient leur identité via des canaux supplémentaires.

Déterminez votre position sur les numéros VoIP et les services téléphoniques virtuels. Les institutions financières exigent souvent des lignes d’opérateurs traditionnels pour des raisons de conformité réglementaire. Les applications grand public peuvent accepter les numéros VoIP mais appliquer des contrôles anti-fraude supplémentaires à ces comptes.

Créez des stratégies de réponse par niveau de risque :

- Auto-approbation : les inscriptions à faible risque issues d’e-mails vérifiés et de téléphones opérateur avancent immédiatement

- Auto-blocage : les soumissions à haut risque provenant de schémas de fraude connus sont rejetées instantanément

- Revue manuelle : les cas à risque moyen sont signalés pour vérification humaine avant activation

Configurez des allowlists pour les domaines de confiance que votre organisation juge fiables. Les clients entreprise issus du Fortune 500 ou les domaines e-mail gouvernementaux peuvent contourner certains contrôles. Maintenez des blocklists de domaines et de schémas de numéros de téléphone associés à des tentatives de fraude précédentes.

Mettez en place des règles personnalisées spécifiques à votre cas d’usage. Si vous êtes une entreprise locale, vous pouvez signaler les inscriptions provenant de pays éloignés. Si vous servez une audience mondiale, la diversité géographique est attendue et ne doit pas déclencher d’alertes.

Équilibrez sécurité et optimisation du taux de conversion en testant différentes configurations de seuils. Surveillez la manière dont des paramètres stricts affectent les inscriptions d’utilisateurs légitimes et ajustez. L’objectif est une protection maximale avec une friction minimale.

Étape 5 : testez, déployez et surveillez les performances

Des tests approfondis évitent que les systèmes de vérification ne deviennent des barrières pour les utilisateurs légitimes. Nous mettons en place plusieurs couches de tests pour valider la fonctionnalité, les performances et l’expérience utilisateur avant le déploiement complet.

Les tests unitaires vérifient que votre logique de validation fonctionne correctement dans tous les scénarios. Testez les entrées valides, les formats invalides, les cas limites et la gestion des erreurs. Assurez-vous que votre code gère proprement les timeouts API ou les interruptions de service sans bloquer toutes les inscriptions.

Les tests d’intégration utilisent de vrais appels API pour vérifier le comportement en conditions réelles. Soumettez des données de test via votre flux d’inscription complet et confirmez que les résultats de vérification déclenchent les bonnes réponses. Testez à la fois les cas positifs et négatifs pour valider tous les parcours de code.

Les tests de charge garantissent que la vérification ne devient pas un goulot d’étranglement pendant les pics de trafic. Simulez des volumes d’inscription en période de pointe et mesurez les temps de réponse. Votre système de vérification doit maintenir ses performances même pendant les lancements de produit ou les campagnes marketing virales.

Les tests d’acceptation utilisateur valident l’expérience du point de vue de vos clients. Demandez à de vrais utilisateurs de compléter le processus d’inscription et de vous donner leur avis. Repérez toute confusion autour des messages d’erreur ou des points de friction inutiles qui génèrent de l’abandon de formulaire.

Mettez en place une stratégie de déploiement progressif pour réduire le risque :

- Déployez d’abord sur un faible pourcentage du trafic (5-10 %)

- Surveillez de près les métriques afin de détecter tout impact négatif

- Augmentez progressivement le pourcentage au fur et à mesure que la confiance grandit

- Gardez des procédures de rollback prêtes si des problèmes apparaissent

- N’atteignez le déploiement complet qu’après validation à chaque étape

Les tests A/B mesurent l’impact réel sur la qualité des inscriptions et les taux de conversion. Comparez des groupes avec et sans vérification pour quantifier les bénéfices. Suivez non seulement le volume d’inscriptions, mais aussi la qualité d’engagement, car le blocage des bots doit améliorer les métriques en aval même si le nombre brut d’inscriptions baisse légèrement.

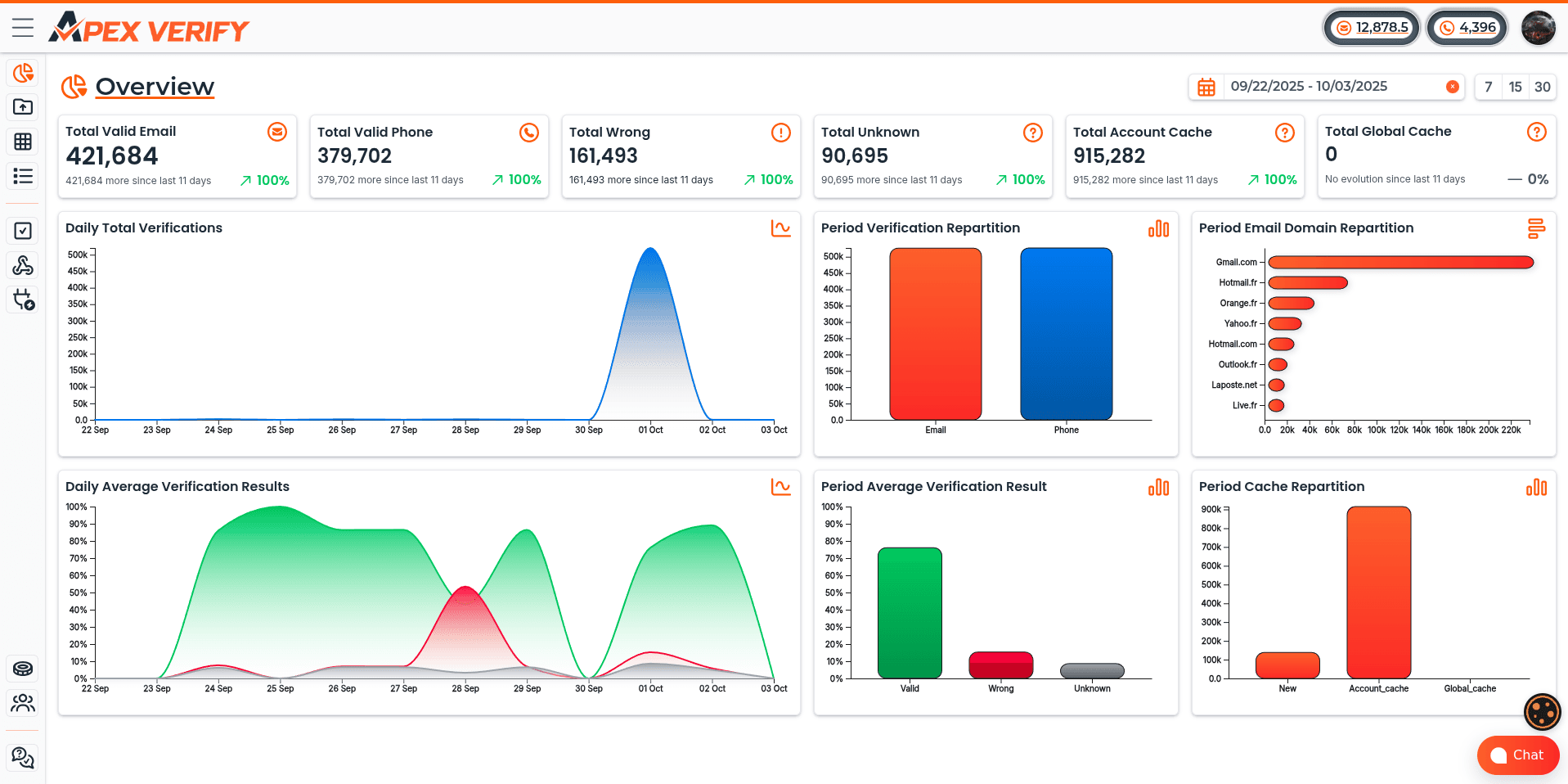

Mettez en place des tableaux de bord de monitoring qui suivent les indicateurs clés de performance en temps réel. Surveillez les taux de réussite de vérification, les temps de réponse API, les fréquences d’erreur et la progression des utilisateurs dans le tunnel d’inscription. Configurez des alertes pour les anomalies pouvant indiquer des attaques ou des problèmes système.

L’examen régulier de ces métriques permet une amélioration continue. À mesure que les schémas d’attaque évoluent, vos règles de vérification doivent s’adapter. Une analyse mensuelle vous aide à identifier de nouvelles techniques de fraude et à ajuster vos défenses.

4. Mettre en œuvre la vérification d’e-mail en temps réel

Arrêter les inscriptions de faux comptes commence par une vérification d’e-mail multicouche. Cette méthode contrôle chaque soumission en temps réel, en allant au-delà des simples vérifications de format. Chaque couche protège contre différents types de fraude tout en gardant une expérience utilisateur fluide.

Nous allons explorer chaque étape de vérification, des contrôles côté client à la détection côté serveur. Comprendre ces couches vous aide à trouver le bon équilibre entre sécurité et ergonomie pour votre entreprise.

Validation de syntaxe et contrôle du format

La première défense se situe côté client, avant que les données n’atteignent votre serveur. La validation de syntaxe garantit que les adresses e-mail respectent les standards RFC 5322. Elle vérifie la présence d’un seul symbole @, de caractères valides et de parties locale et domaine correctes.

Les bibliothèques JavaScript modernes effectuent ces contrôles rapidement, fournissant un retour instantané aux utilisateurs. La validation de syntaxe détecte les erreurs évidentes, mais ne peut pas arrêter la fraude intentionnelle. Vous avez besoin d’une online email verification api pour des contrôles plus poussés.

Vérification des enregistrements MX et ping SMTP

La vérification côté serveur commence par des requêtes DNS afin de confirmer la réception des e-mails. Un contrôle d’enregistrement MX vérifie les enregistrements Mail Exchange du domaine. Sans enregistrements MX, le domaine ne peut pas recevoir d’e-mails, ce qui rend l’adresse invalide.

Ce contrôle s’exécute en arrière-plan pendant que les utilisateurs remplissent d’autres champs du formulaire. Les API modernes réalisent ces recherches rapidement, garantissant une validation en temps réel sans délai.

L’étape suivante est la technologie de smtp ping, qui se connecte au serveur mail du destinataire. Elle simule la remise d’un e-mail, en vérifiant l’existence et l’acceptation de la boîte mail. L’API de vérification envoie une commande HELO et contrôle la réponse du serveur à une commande RCPT TO.

Un code 250 signifie que la boîte mail existe et accepte les messages. Un code 550 indique qu’elle n’existe pas ou rejette les messages. Cette vérification par smtp ping identifie les adresses inexistantes, protégeant votre réputation d’expéditeur et réduisant le gaspillage.

Détecter et bloquer les adresses e-mail jetables

Les services d’e-mails jetables créent des adresses temporaires. Ces services, comme Mailinator, permettent aux utilisateurs de générer des adresses qui s’autodétruisent. Ces adresses passent les vérifications de syntaxe et de MX, mais n’offrent aucun engagement sur le long terme.

Les utilisateurs créent ces adresses pour contourner les exigences d’inscription. Lorsque ces adresses expirent, vos e-mails rebondissent, nuisant à votre réputation d’expéditeur.

La détection d’e-mails jetables s’appuie sur des bases de données de domaines temporaires connus. Les API premium mettent ces bases à jour quotidiennement. Lorsqu’un utilisateur soumet un e-mail provenant d’un domaine jetable connu, l’API le signale ou le bloque instantanément.

Vous pouvez définir des règles selon votre tolérance au risque. Certaines entreprises bloquent complètement les e-mails temporaires, tandis que d’autres les signalent pour revue. Les plateformes e-commerce les bloquent souvent pour prévenir la fraude. Les plateformes de contenu peuvent les autoriser mais les exclure des campagnes e-mail afin de réduire les taux de rebond.

Détection avancée : e-mails catch-all et pièges à spam

Les serveurs e-mail catch-all représentent un défi car ils acceptent les e-mails pour n’importe quel nom d’utilisateur. La vérification SMTP ne peut pas confirmer l’existence d’une boîte mail avec ces serveurs. Les API de vérification utilisent la reconnaissance de motifs et des données historiques pour identifier les domaines catch-all.

La détection d’e-mails catch-all signale ces adresses pour l’application de règles de traitement différentes. Certaines entreprises acceptent les e-mails catch-all d’entreprise mais bloquent ceux des fournisseurs gratuits. D’autres attribuent un score de risque moyen et surveillent l’engagement avant de leur accorder une confiance totale.

Les pièges à spam représentent une menace sérieuse pour votre infrastructure e-mail. Ces adresses sont créées par des organisations anti-spam pour identifier les expéditeurs ayant une mauvaise hygiène de liste. Les spam traps ne s’inscrivent jamais légitimement à quoi que ce soit.

Envoyer un e-mail à un spam trap nuit à votre réputation d’expéditeur. La détection des spam traps identifie les adresses pièges connues et les domaines honeypot avant qu’ils n’entrent dans votre base de données. Les API de vérification premium travaillent avec des organisations anti-spam pour bloquer ces adresses.

La configuration que vous choisissez dépend de votre modèle économique et de vos niveaux de risque. Les plateformes SaaS implémentent souvent un filtrage agressif. Les entreprises média peuvent utiliser un filtrage plus souple. Les entreprises e-commerce équilibrent la prévention de la fraude et la commodité client, en utilisant le scoring de risque.

La mise en œuvre de ces couches de vérification crée un système de défense solide. Vous allez améliorer la délivrabilité en veillant à ce que seuls des destinataires valides entrent dans votre base. Vos campagnes e-mail atteindront de vraies boîtes de réception au lieu de rebondir ou de tomber dans des pièges à spam. Plus important encore, vous allez augmenter les taux de délivrabilité et protéger votre réputation d’expéditeur.

5. Déployer la vérification de numéros de téléphone en temps réel

La mise en œuvre de la vérification de téléphone en temps réel renforce considérablement la sécurité de votre inscription. Elle interroge les bases d’opérateurs pour confirmer que les numéros de téléphone sont actifs, légitimes et sans fraude. Si la validation d’e-mail intercepte déjà de nombreuses inscriptions frauduleuses, la validation de téléphone en temps réel ajoute une seconde couche critique directement connectée à l’infrastructure opérateur.

Cette méthode de vérification empêche les faux comptes de polluer votre base d’utilisateurs. Elle protège également votre budget contre des coûts SMS inutiles et des schémas de fraude surtaxée.

Lorsque vous payez pour des leads via Facebook lead ads, Instagram forms, le trafic TikTok ou des publicités YouTube, les fausses inscriptions grignotent silencieusement votre budget. Les réseaux d’affiliation et les vendeurs de leads de mauvaise qualité livrent souvent des numéros de téléphone qui vous coûtent de l’argent sans apporter de vrais clients.

HLR Lookup API et validation opérateur

Le Home Location Register (HLR) est une base de données centrale utilisée par les opérateurs de réseau mobile qui contient les détails de chaque abonné mobile autorisé à utiliser leur réseau. Lorsque nous effectuons une requête hlr lookup api, nous accédons à une authentification au niveau opérateur en temps réel.

Ce processus vérifie qu’un numéro de téléphone est actif et joignable. La recherche détermine quel opérateur l’exploite et identifie le réseau d’origine par rapport au réseau actuel pour les numéros portés.

Une online phone number verification api utilisant la technologie HLR fournit plusieurs points de données critiques :

- Confirmation du statut actif au sein des bases opérateurs

- Identification de l’opérateur et détails sur le réseau

- Classification du type de numéro (mobile, fixe, VoIP)

- Historique de portabilité du numéro et routage actuel

- Validation de l’indicatif pays et localisation géographique

Cette vérification se fait en temps réel, généralement en 1 à 3 secondes. Cette rapidité la rend idéale pour une validation inline dans les flux d’inscription sans créer de friction utilisateur.

Les codes de réponse des recherches HLR indiquent le statut du numéro. Une réponse positive confirme que le numéro existe dans les bases opérateurs et peut recevoir des appels ou des SMS. Un statut incertain peut indiquer des problèmes réseau temporaires ou des numéros en transition entre opérateurs.

Détecter et bloquer les numéros VoIP et virtuels

Les numéros VoIP issus de services comme Google Voice, Skype et fournisseurs similaires représentent un défi majeur pour la vérification des téléphones. Bien que ces numéros soient techniquement fonctionnels, ils présentent un risque de fraude nettement plus élevé que les numéros mobiles traditionnels.

Ces numéros virtuels sont faciles à obtenir sans vérification d’identité. Les utilisateurs peuvent acquérir plusieurs numéros VoIP gratuitement et les abandonner immédiatement après usage.

La capacité à détecter les numéros voip au moment de l’inscription apporte une prévention de la fraude critique. La recherche HLR et la validation opérateur identifient les numéros VoIP grâce à plusieurs techniques :

- Analyser le champ du type de numéro renvoyé par les bases opérateurs

- Recouper avec des bases de données de fournisseurs VoIP connus

- Examiner les enregistrements de portabilité pour repérer des schémas suspects

- Identifier des schémas d’attribution typiques des services de numéros virtuels

Une fois détectés, vous pouvez bloquer les numéros de téléphone virtuels selon votre tolérance au risque. Les applications à haute sécurité comme les services financiers bloquent généralement totalement la VoIP.

Les plateformes e-commerce peuvent signaler les numéros VoIP pour des étapes de vérification supplémentaires. Les cas d’usage à faible risque comme les inscriptions à une newsletter peuvent les accepter avec une surveillance adaptée.

La politique que vous choisissez doit être alignée sur votre profil de risque fraude et vos objectifs d’expérience utilisateur. Bloquer totalement la VoIP peut réduire la fraude de 30 à 40 %, mais peut aussi exclure des utilisateurs légitimes qui dépendent de ces services.

Empêcher les burner phones et les numéros temporaires

Les applications de burner phones et les services de numéros temporaires représentent l’équivalent téléphonique des adresses e-mail jetables. Ces services permettent aux fraudeurs de créer des numéros de téléphone à court terme qui peuvent être abandonnés immédiatement après la création du compte.

Le défi s’intensifie parce que certains fournisseurs de numéros temporaires recyclent rapidement les numéros. Un seul numéro peut être utilisé par des dizaines de personnes différentes en l’espace de quelques semaines.

Pour bloquer les burner phones efficacement, nous avons besoin de stratégies de détection allant au-delà de la simple recherche HLR :

- Suivre l’ancienneté du numéro et l’historique d’enregistrement dans différentes bases

- Identifier des schémas de création et d’abandon rapides

- Recouper avec des bases de fournisseurs de numéros temporaires connus

- Surveiller les numéros recyclés plusieurs fois sur différents comptes

- Analyser les schémas de vélocité lorsque le même numéro apparaît sur de nombreuses inscriptions

Les services de vérification de téléphone en temps réel maintiennent des bases constamment mises à jour sur les schémas de burner phones. Ces bases combinent des signaux provenant de millions de tentatives de vérification pour identifier les numéros à haut risque.

Les options de configuration vous permettent de décider comment gérer les numéros burner détectés. Le blocage immédiat empêche toute tentative d’inscription utilisant ces numéros. Le signalement crée des alertes pour une revue manuelle tout en permettant à l’inscription de se poursuivre.

La friction progressive ajoute des étapes de vérification supplémentaires comme la confirmation par e-mail ou le téléchargement d’un document d’identité pour les numéros suspects. Cette approche équilibre sécurité et expérience utilisateur en n’ajoutant de friction que lorsque le risque le justifie.

Prévention de la fraude surtaxée et réduction des coûts SMS

Les codes de vérification par SMS envoyés à des numéros invalides représentent un gaspillage direct d’argent. Lorsque vous envoyez des messages à des numéros VoIP, à des numéros internationaux surtaxés ou à des lignes inexistantes, vous payez sans obtenir le moindre bénéfice de vérification.

La prévention de la fraude surtaxée devient critique lorsque des attaquants exploitent les systèmes de vérification. Les fraudeurs enregistrent des comptes avec des numéros surtaxés qu’ils contrôlent, puis déclenchent des vérifications SMS répétées pour générer des revenus à partir de vos frais SMS.

Ces attaques peuvent coûter des milliers de dollars avant d’être détectées. Un seul réseau de bots peut créer des centaines de comptes en utilisant des numéros surtaxés dans différents pays.

La validation de téléphone en temps réel empêche ces coûts en validant avant l’envoi du SMS, éliminant ainsi efficacement le gaspillage sur les messages non distribuables et bloquant les tentatives de fraude avant qu’elles ne génèrent des frais.

Les bénéfices financiers de la vérification téléphonique à grande échelle incluent :

- Valider les numéros de téléphone avant d’envoyer le moindre SMS

- Bloquer automatiquement les numéros surtaxés et de fraude téléphonique

- Identifier les types de numéros pour acheminer la vérification via les canaux les plus économiques

- Réduire les tentatives d’envoi échouées qui gaspillent des crédits SMS

- Éviter les frais de SMS internationaux vers des régions suspectes

Les calculs de ROI montrent que les coûts de vérification sont généralement compensés par les économies SMS à eux seuls. Si votre plateforme envoie 100 000 codes de vérification par mois à 0,05 $ par SMS, et que 15 % sont invalides ou frauduleux, vous gaspillez 750 $ par mois sur des messages non distribuables.

Une online phone number verification api coûtant 0,01 $ par lookup coûterait 1 000 $ par mois, mais permettrait d’économiser 750 $ de gaspillage SMS. Les avantages supplémentaires liés à des données plus propres, à une fraude réduite et à une meilleure qualité d’utilisateurs rendent l’investissement rentable.

Pour réduire davantage la fraude sms, mettez en place des stratégies de routage de la vérification. Envoyez des codes SMS uniquement aux numéros mobiles validés. Utilisez des appels vocaux pour les lignes fixes et la vérification par e-mail pour les numéros VoIP détectés pendant la validation.

Des canaux alternatifs comme WhatsApp ou la vérification dans l’application peuvent réduire les coûts pour les utilisateurs internationaux. Les approches de progressive profiling ne collectent les numéros de téléphone que lorsque c’est nécessaire, réduisant les coûts de vérification pour les utilisateurs qui abandonnent leur compte immédiatement.

Les bonnes pratiques d’implémentation varient selon le scénario de vérification. Les mots de passe à usage unique par SMS fonctionnent le mieux pour les numéros mobiles standards. La vérification par appel vocal sert de solution de secours en cas d’échec de livraison.

La vérification WhatsApp offre une solution internationale rentable pour les utilisateurs équipés de smartphones. Le progressive profiling retarde la collecte du téléphone jusqu’à ce que les utilisateurs montrent de l’engagement, réduisant les coûts de vérification pour ceux qui abandonnent immédiatement.

6. Techniques avancées de détection et de prévention des bots

La défense moderne contre les bots va au-delà de la vérification basique. Elle nécessite des systèmes intelligents capables de reconnaître et de s’adapter à des schémas d’automatisation complexes. Les méthodes de vérification de base comme les contrôles d’e-mail et de téléphone en temps réel peuvent arrêter de nombreuses fausses inscriptions. Pourtant, nous avons besoin de davantage pour intercepter les bots avancés utilisant des identifiants d’apparence légitime.

Les techniques avancées de détection de bots analysent le comportement, la réputation et les schémas d’interaction. Elles identifient le trafic automatisé avant qu’il ne pollue votre base utilisateurs. Cela garantit une base d’utilisateurs propre et fiable.

La clé d’une protection efficace réside dans la création de multiples barrières qui fonctionnent ensemble. Chaque technique intercepte différents types de bots. Leur superposition crée un système de défense extrêmement difficile à contourner pour les systèmes automatisés. Nous allons explorer des solutions modernes qui maintiennent une authentification sans friction pour les utilisateurs légitimes tout en arrêtant les bots à la porte.

Intégrer des solutions CAPTCHA modernes

Le temps des challenges CAPTCHA traditionnels touche à sa fin. Les solutions CAPTCHA modernes fonctionnent invisiblement en arrière-plan. Elles ne présentent des challenges que lorsque les signaux comportementaux indiquent une activité suspecte. Cette approche offre une forte détection de bots sans frustrer les vrais utilisateurs, le meilleur des deux mondes.

Les alternatives CAPTCHA actuelles analysent des dizaines de signaux pendant les interactions avec les formulaires. Elles suivent les mouvements de souris, les schémas de frappe et les chemins de navigation. La plupart des utilisateurs légitimes ne voient jamais de challenge, tandis que les bots se heurtent à des barrières de vérification presque impossibles à automatiser.

Implémentation de Cloudflare Turnstile

Cloudflare Turnstile représente une approche privacy-first de la prévention des bots. Il fournit un remplacement prêt à l’emploi des systèmes CAPTCHA traditionnels sans partager les données utilisateur avec des réseaux publicitaires. Le système exécute des contrôles invisibles pour la plupart des visiteurs, ne présentant des challenges que lorsque c’est nécessaire.

L’implémentation est simple. Ajoutez le script Turnstile à votre page d’inscription, insérez un conteneur div à l’endroit où vous souhaitez que la vérification se produise, et gérez le callback sur votre serveur. Voici une intégration de base :

Le widget Turnstile évalue l’authenticité du visiteur à l’aide de challenges proof-of-work et d’analyses comportementales. Lorsque la vérification est terminée, il renvoie un jeton que votre serveur valide via un appel API. Un échec de vérification signifie que la soumission provient probablement d’un bot, et vous pouvez la bloquer avant la création du compte.

Les principaux avantages de cloudflare turnstile incluent la protection de la vie privée, l’absence de partage de données avec des tiers, un fonctionnement invisible pour les utilisateurs légitimes et une difficulté de challenge configurable. Nous recommandons de commencer avec une difficulté standard puis d’ajuster selon vos schémas de trafic et vos niveaux d’activité bot.

Google reCAPTCHA v3 et hCaptcha

Google reCAPTCHA v3 pousse encore plus loin l’invisibilité en fonctionnant complètement en arrière-plan. Il n’interrompt jamais les utilisateurs avec des challenges. À la place, il analyse des signaux comportementaux comme les mouvements de souris, le rythme de frappe et l’historique de navigation pour attribuer un score de risque entre 0,0 et 1,0. Les scores plus élevés indiquent un comportement plus humain.

La puissance de google recaptcha v3 réside dans la manière dont vous utilisez le score. Vous définissez des seuils qui déterminent ce qui se passe ensuite. Les scores supérieurs à 0,7 peuvent auto-approuver les inscriptions, les scores entre 0,3 et 0,7 peuvent déclencher une vérification supplémentaire comme une confirmation par e-mail, et les scores inférieurs à 0,3 peuvent bloquer complètement la soumission.

L’implémentation consiste à ajouter le script reCAPTCHA à votre page, l’exécuter à la soumission du formulaire et envoyer le jeton à votre serveur pour vérification. La réponse de vérification inclut le score de risque, que votre application utilise pour prendre des décisions d’autorisation, de challenge ou de blocage.

hCaptcha offre un juste milieu entre les approches invisibles et interactives. Pour le trafic à faible risque, il fonctionne de manière invisible. Lorsque les signaux de risque suggèrent une automatisation possible, il présente des challenges calibrés selon le niveau de menace. Cette approche adaptative équilibre sécurité et expérience utilisateur.

"Les meilleurs systèmes de détection de bots sont ceux que les utilisateurs ne remarquent jamais, ils fonctionnent silencieusement en arrière-plan, n’intervenant que lorsque de véritables menaces apparaissent."

Le modèle économique de hCaptcha ne repose pas sur le suivi des utilisateurs, ce qui en fait une alternative captcha attrayante pour les organisations soucieuses de confidentialité. Il rémunère les propriétaires de sites pour les challenges complétés, créant une structure d’incitation bénéfique pour les deux parties. L’intégration suit des modèles similaires à reCAPTCHA avec des widgets côté client et une vérification côté serveur.

Analyse de réputation IP et de domaine

Chaque tentative d’inscription provient d’une adresse IP et utilise un domaine e-mail. Analyser la réputation des deux fournit des signaux puissants pour identifier le trafic bot. Les contrôles de réputation IP révèlent si les requêtes proviennent de réseaux de bots connus, de services proxy ou de régions que vous ne servez pas.

Les bases modernes de ip reputation suivent des milliards d’adresses et leur historique comportemental. Elles signalent les adresses associées à :

- Des réseaux de bots et des frameworks d’automatisation connus

- Des services VPN et proxy couramment utilisés pour masquer l’origine des bots

- Des hébergeurs sur lesquels les bots s’exécutent généralement

- Des régions géographiques en dehors de votre marché cible

- Des adresses ayant un historique de comportement abusif ou de spam

La réputation de domaine fonctionne de manière similaire pour les adresses e-mail. Elle identifie les domaines associés à des opérations de spam, à des services d’e-mails temporaires ou à des domaines récemment enregistrés souvent utilisés pour des campagnes d’attaque. Un domaine enregistré hier qui génère soudainement des centaines d’inscriptions est hautement suspect.

Nous intégrons des API de ip reputation qui renvoient des scores de risque et des classifications pour chaque adresse. Configurez des restrictions géographiques pour bloquer les régions que vous ne servez pas, mais restez attentif aux utilisateurs légitimes qui voyagent ou utilisent des VPN. La meilleure approche consiste à signaler les IP suspectes pour vérification supplémentaire, pas à les bloquer d’emblée.

Combiner la réputation IP et la réputation de domaine crée une validation puissante. Une inscription provenant d’une IP signalée et utilisant un domaine e-mail suspect est presque certainement un bot. Ajoutez à cela l’analyse comportementale et la vérification CAPTCHA pour une protection complète.

Machine learning et prévention de la fraude basée sur l’IA

Les systèmes basés sur des règles ne peuvent détecter que les schémas que vous leur avez explicitement appris à repérer. La détection de bots par machine learning s’adapte en continu, apprenant à partir de milliards d’interactions pour identifier des signaux subtils que les systèmes traditionnels manquent. C’est ici que la prévention de la fraude par IA devient transformatrice.

Les systèmes modernes basés sur le ML analysent des signaux comportementaux presque impossibles à reproduire de manière crédible pour les bots. Ils suivent :

- Les schémas de mouvement de souris et les courbes d’accélération

- La dynamique des frappes et les rythmes de saisie

- La vitesse de complétion du formulaire et l’ordre de navigation entre les champs

- Le chemin emprunté par les utilisateurs pour atteindre la page d’inscription

- L’empreinte de l’appareil et les caractéristiques du navigateur

- Les schémas d’interaction sur plusieurs pages

Des services comme DataDome proposent une détection de bots basée sur le ML qui s’intègre à votre flux d’inscription. Ces plateformes analysent les requêtes en temps réel et renvoient des scores de risque fondés sur des centaines de signaux. Leurs modèles s’entraînent sur des jeux de données massifs, identifient les schémas d’attaque dès leur apparition et s’adaptent plus vite que les systèmes basés sur des règles.

L’implémentation consiste généralement à ajouter un SDK JavaScript à vos pages et à appeler un endpoint API pendant le traitement de l’inscription. Le SDK collecte des données comportementales, et l’API les évalue par rapport à des modèles entraînés. Vous recevez une évaluation de risque qui détermine s’il faut approuver, challenger ou bloquer l’inscription.

La beauté des systèmes de machine learning réside dans leur amélioration continue. À mesure que les attaquants développent de nouvelles techniques, les modèles apprennent à partir de ces schémas et mettent à jour leurs capacités de détection. Ce qui a commencé comme une méthode d’attaque efficace devient rapidement inefficace à mesure que le système s’adapte.

Nous recommandons de combiner la détection basée sur le ML avec les autres techniques abordées ici. Utilisez le machine learning comme couche d’orchestration intelligente qui ajuste les exigences de vérification en fonction des signaux de risque. Le trafic à haut risque fait face à plusieurs couches de vérification, tandis que les utilisateurs à faible risque bénéficient d’une authentification sans friction.

Champs honeypot et assainissement des entrées

Parfois, les techniques les plus simples restent remarquablement efficaces. La détection honeypot utilise des champs de formulaire cachés que les humains ne voient jamais mais que les bots remplissent souvent automatiquement. Lorsqu’une soumission inclut des données dans ces champs invisibles, vous savez avec une forte confiance qu’elle provient d’un système automatisé.

L’implémentation est simple. Ajoutez des champs de formulaire stylés avec du CSS pour les rendre invisibles, placés hors écran ou avec une opacité nulle. Donnez-leur des noms crédibles comme "email_confirm" ou "phone_number" que les bots pourraient cibler. Lors du traitement des soumissions, vérifiez si ces champs contiennent des données. Si c’est le cas, rejetez l’inscription.

Voici un exemple basique de honeypot :

Le champ caché apparaît dans le HTML mais reste invisible pour les utilisateurs grâce à un positionnement absolu hors écran. Les bots qui remplissent automatiquement tous les champs du formulaire le compléteront, révélant leur nature automatisée. Cette technique intercepte efficacement les bots peu sophistiqués, même si les bots avancés peuvent détecter et éviter les honeypots.

L’assainissement des entrées protège contre les attaques par injection et garantit la qualité des données. Chaque champ de votre formulaire d’inscription doit faire l’objet d’une validation et d’un assainissement avant stockage. Cela inclut :

- Vérifier que les types de données correspondent aux attentes (format e-mail, numéros de téléphone numériques)

- Supprimer les caractères et scripts potentiellement malveillants

- Normaliser les formats pour assurer la cohérence

- Appliquer des limites de longueur adaptées

- Échapper les caractères spéciaux avant insertion en base de données

L’assainissement des données empêche les injections SQL, les attaques XSS et d’autres attaques courantes. Il maintient également l’intégrité de la base en garantissant que les données stockées correspondent aux formats attendus. Nous utilisons des bibliothèques de validation côté serveur qui gèrent automatiquement l’assainissement tout en vous permettant de définir des règles spécifiques à chaque champ.

L’assainissement des entrées fonctionne main dans la main avec les API de vérification dont nous avons parlé plus haut. Les API valident que les e-mails et numéros de téléphone sont réels et actifs, tandis que l’assainissement garantit que les données sont sûres à traiter et à stocker. Ensemble, ils créent des bases utilisateurs propres et vérifiées.

"La défense en profondeur n’est pas seulement un principe de sécurité, c’est la seule approche fiable pour stopper des attaques de bots sophistiquées. Aucune technique unique n’est infaillible, mais superposer plusieurs approches crée une protection qui s’adapte à l’évolution des menaces."

Les techniques couvertes dans cette section représentent l’état de l’art de la prévention des bots en 2026. Les solutions CAPTCHA modernes apportent une vérification invisible, l’analyse de réputation signale les sources suspectes, le machine learning s’adapte aux menaces émergentes et les techniques de programmation défensive comme les honeypots et l’assainissement capturent ce qui passe au travers.

Nous mettons en œuvre ces méthodes par couches, chaque technique interceptant différents types d’attaques. Des bots sophistiqués peuvent contourner une ou deux barrières, mais vaincre toutes les couches simultanément est exponentiellement plus difficile. Cette approche multicouche offre une protection robuste tout en maintenant une expérience fluide pour les utilisateurs légitimes, exactement ce que doit accomplir une détection de bots efficace.

7. Intégration technique sur les principales plateformes de développement

De nombreuses équipes rencontrent des difficultés avec l’intégration des API de vérification faute d’exemples spécifiques à leur plateforme. Heureusement, les API de vérification modernes sont conçues avec des modèles de vérification pensés pour les développeurs. Ces modèles fonctionnent parfaitement sur toutes les grandes stacks technologiques. Que vous utilisiez Python, JavaScript, PHP ou tout autre langage, les principes de base restent constants. Les détails d’implémentation s’adaptent aux conventions de votre framework.

Cette section fournit des exemples de code concrets et des stratégies d’intégration pour les plateformes de développement les plus populaires en 2026. Nous couvrirons les fondamentaux des API REST avant de passer aux implémentations spécifiques à chaque plateforme que vous pouvez déployer immédiatement.

Fondamentaux de l’intégration API REST

Comprendre l’architecture RESTful est essentiel pour réussir l’implémentation de la documentation API sur n’importe quelle plateforme. Les API de vérification utilisent généralement des requêtes HTTP POST pour valider les données en temps réel. Le client envoie des données structurées au point de terminaison API, et le serveur répond avec des résultats de validation dans un format standardisé.

Une requête de vérification typique comprend plusieurs composants essentiels. L’URL du point de terminaison API pointe vers le service de vérification, tandis que les en-têtes contiennent vos identifiants d’authentification par clé API. Le corps de la requête transporte les données que vous souhaitez valider, au format JSON.

Voici un exemple basique de requête curl qui montre la structure :

1curl -X POST https://api.apexverify.com/v1/unit \

2 -H "X-API-Key: Your-API-Key" \

3 -H "Content-Type: application/json" \

4 -d '{

5 "type": "email",

6 "target_country": "US",

7 "unit": "contact@apexverify.com"

8}'La réponse json api renvoie des résultats de validation avec des informations détaillées. Vous recevrez des codes de statut indiquant le succès ou l’échec, ainsi que des détails de validation spécifiques pour chaque champ. Les temps de réponse varient généralement entre 50 et 200 millisecondes, ce qui rend la validation en temps réel instantanée aux yeux des utilisateurs.

La limitation de débit et la logique de retry sont critiques pour les environnements de production. La plupart des API implémentent des limites de débit pour prévenir les abus, donc votre intégration doit gérer proprement les codes de statut 429. Nous recommandons de mettre en œuvre un backoff exponentiel pour les requêtes échouées et du connection pooling pour optimiser les performances.

Intégration Python pour les applications Django et Flask

Les développeurs Python bénéficient d’une syntaxe claire et lisible qui rend l’intégration d’API Python simple et maintenable. Django et Flask offrent tous deux d’excellents frameworks pour mettre en œuvre une vérification en temps réel avec une complexité de code minimale. La clé consiste à exploiter les bibliothèques HTTP natives de Python et les modèles de validation propres à chaque framework.

Exemple de validation de formulaire Django

Le système de validation de formulaires de Django offre des points d’intégration naturels pour les API de vérification. Nous créons des validateurs personnalisés qui s’exécutent pendant le processus de nettoyage du formulaire. Cette approche respecte la philosophie security-first de Django tout en ajoutant une vérification en temps réel.

Voici une implémentation Django complète utilisant un validateur de formulaire personnalisé :

1import sys

2from django.conf import settings

3from django.core.management import execute_from_command_line

4from django.urls import path

5from django.http import HttpResponse

6

7# 1. Minimal Django Settings Configuration

8if not settings.configured:

9 settings.configure(

10 DEBUG=True,

11 SECRET_KEY='dev-secret-key-123',

12 ROOT_URLCONF=__name__,

13 MIDDLEWARE=[

14 'django.middleware.common.CommonMiddleware',

15 ],

16 TEMPLATES=[{

17 'BACKEND': 'django.template.backends.django.DjangoTemplates',

18 'DIRS': [],

19 'APP_DIRS': False,

20 }]

21 )

22

23import django

24django.setup()

25

26# 2. Imports for your Form & View

27from django import forms

28import requests

29from django.core.exceptions import ValidationError

30from django.template import Engine, Context

31from django.views.decorators.csrf import csrf_exempt

32

33# 3. YOUR EXACT FORM

34class SignupForm(forms.Form):

35 email = forms.EmailField()

36

37 def clean_email(self):

38 email = self.cleaned_data['email']

39

40 response = requests.post(

41 'https://api.apexverify.com/v1/unit',

42 headers={

43 'X-API-Key': 'Your-API-Key'

44 },

45 json={

46 'type': 'email',

47 'target_country': 'US',

48 'unit': email

49 },

50 timeout=5

51 )

52

53 if not response.json().get('verification_result', {}).get('valid', False):

54 raise ValidationError('Please enter a valid email address.')

55

56 return email

57

58# 4. View and HTML Template

59HTML_TEMPLATE = """

60<!DOCTYPE html>

61<html lang="en">

62<head>

63 <title>Django Form Test</title>

64 <style>

65 body { font-family: sans-serif; max-width: 400px; margin: 40px auto; padding: 20px; border: 1px solid #ccc; border-radius: 8px;}

66 .errorlist { color: red; list-style-type: none; padding-left: 0; font-size: 14px; }

67 .success { color: green; font-weight: bold; }

68 input, button { padding: 8px; margin-top: 5px; width: 100%; box-sizing: border-box; }

69 button { background-color: #007BFF; color: white; border: none; cursor: pointer; border-radius: 4px; margin-top: 15px; }

70 button:hover { background-color: #0056b3; }

71 img { width: 100%; }

72 </style>

73</head>

74<body>

75 <a href="https://apexverify.com/" target="_blank" rel="noopener" title="All-in-One Online Data Verification Tools"><img src="https://images.apexverify.com/logo.png"></img></a>

76 <h2>Test your Form</h2>

77

78 {% if success %}

79 <div class="success">

80 Form submitted successfully!<br> Valid Email: {{ email }}

81 </div>

82 <br>

83 <a href="/">Try another email</a>

84 {% else %}

85 <form method="POST">

86 {{ form.as_p }}

87 <button type="submit">Submit Form</button>

88 </form>

89 {% endif %}

90</body>

91</html>

92"""

93

94@csrf_exempt # Disabled CSRF just to make this standalone test script simpler

95def signup_view(request):

96 success = False

97 valid_email = None

98

99 if request.method == 'POST':

100 form = SignupForm(request.POST)

101 if form.is_valid():

102 success = True

103 valid_email = form.cleaned_data['email']

104 else:

105 form = SignupForm()

106

107 # Render HTML page

108 engine = Engine.get_default()

109 template = engine.from_string(HTML_TEMPLATE)

110 context = Context({'form': form, 'success': success, 'email': valid_email})

111

112 return HttpResponse(template.render(context))

113

114# 5. URL Routing

115urlpatterns = [

116 path('', signup_view),

117]

118

119# 6. Command line Execution

120if __name__ == '__main__':

121 # Start the server on port 8000 automatically when executed

122 args = sys.argv

123 if len(args) == 1:

124 args.extend(['runserver', '8000'])

125 execute_from_command_line(args)Ce modèle s’intègre parfaitement au flux de validation existant de Django. Les utilisateurs reçoivent un retour immédiat sans rechargement de page. Le paramètre timeout garantit que votre formulaire reste réactif même si le service de vérification rencontre des lenteurs.

Pour les applications à fort trafic, envisagez une validation async via les vues asynchrones de Django. Cela évite de bloquer le thread principal pendant les appels API et améliore les performances globales de l’application.

Intégration API Flask

L’architecture légère de Flask en fait un choix idéal pour construire des applications pilotées par API avec vérification. Nous validons généralement les données dans les route handlers avant de traiter les inscriptions utilisateur. Le modèle des décorateurs Flask permet de créer une logique de vérification réutilisable.

Voici une implémentation Flask avec gestion des erreurs :

1import sys

2import requests

3from flask import Flask, render_template_string

4from flask_wtf import FlaskForm

5from wtforms import StringField

6from wtforms.validators import DataRequired, Email, ValidationError

7

8# 1. Minimal Flask Configuration

9app = Flask(__name__)

10app.config['SECRET_KEY'] = 'dev-secret-key-123'

11app.config['WTF_CSRF_ENABLED'] = False # Matches your @csrf_exempt behavior

12

13# 2. YOUR EXACT FORM (Adapted to WTForms)

14class SignupForm(FlaskForm):

15 email = StringField('Email', validators=[DataRequired(), Email()])

16

17 # This replaces Django's clean_email() method

18 def validate_email(self, field):

19 try:

20 response = requests.post(

21 'https://api.apexverify.com/v1/unit',

22 headers={

23 'X-API-Key': 'Your-API-Key'

24 },

25 json={

26 'type': 'email',

27 'target_country': 'US',

28 'unit': field.data

29 },

30 timeout=5

31 )

32

33 # Check validation result

34 if not response.json().get('verification_result', {}).get('valid', False):

35 raise ValidationError('Please enter a valid email address.')

36

37 except requests.RequestException:

38 raise ValidationError('Error connecting to verification service.')

39

40# 3. View and HTML Template (Adapted for Jinja2)

41HTML_TEMPLATE = """

42<!DOCTYPE html>

43<html lang="en">

44<head>

45 <title>Flask Form Test</title>

46 <style>

47 body { font-family: sans-serif; max-width: 400px; margin: 40px auto; padding: 20px; border: 1px solid #ccc; border-radius: 8px;}

48 .errorlist { color: red; list-style-type: none; padding-left: 0; font-size: 14px; margin: 5px 0 0 0; }

49 .success { color: green; font-weight: bold; }

50 input, button { padding: 8px; margin-top: 5px; width: 100%; box-sizing: border-box; }

51 button { background-color: #007BFF; color: white; border: none; cursor: pointer; border-radius: 4px; margin-top: 15px; }

52 button:hover { background-color: #0056b3; }

53 img { width: 100%; }

54 </style>

55</head>

56<body>

57 <a href="https://apexverify.com/" target="_blank" rel="noopener" title="All-in-One Online Data Verification Tools">

58 <img src="https://images.apexverify.com/logo.png">

59 </a>

60 <h2>Test your Form</h2>

61

62 {% if success %}

63 <div class="success">

64 Form submitted successfully!<br> Valid Email: {{ email }}

65 </div>

66 <br>

67 <a href="/">Try another email</a>

68 {% else %}

69 <form method="POST">

70 <!-- Replicating Django's {{ form.as_p }} behavior in Jinja2 -->

71 <p>

72 <label for="email">Email:</label><br>

73 {{ form.email(size=32) }}

74 </p>

75

76 {% if form.email.errors %}

77 <ul class="errorlist">

78 {% for error in form.email.errors %}

79 <li>{{ error }}</li>

80 {% endfor %}

81 </ul>

82 {% endif %}

83

84 <button type="submit">Submit Form</button>

85 </form>

86 {% endif %}

87</body>

88</html>

89"""

90

91@app.route('/', methods=['GET', 'POST'])

92def signup_view():

93 form = SignupForm()

94 success = False

95 valid_email = None

96

97 # form.validate_on_submit() safely checks for POST and runs validate_email()

98 if form.validate_on_submit():

99 success = True

100 valid_email = form.email.data

101

102 # Render HTML page

103 return render_template_string(

104 HTML_TEMPLATE,

105 form=form,

106 success=success,

107 email=valid_email

108 )

109

110# 4. Command line Execution

111if __name__ == '__main__':

112 # Start the server on port 8000 natively in Flask

113 port = 8000

114

115 # Allows starting with: python script.py 8000

116 if len(sys.argv) > 1:

117 try:

118 port = int(sys.argv[-1])

119 except ValueError:

120 pass

121

122 app.run(port=port, debug=True)Cette approche valide les données avant qu’elles n’atteignent votre base de données. Vous évitez de stocker des informations invalides et maintenez des données propres dès le premier jour.

Frameworks JavaScript : React, Next.js et Node.js

La validation javascript moderne exige d’équilibrer l’expérience utilisateur côté client avec la sécurité côté serveur. Nous ne nous reposons jamais uniquement sur la validation côté client, mais nous l’utilisons pour fournir un retour immédiat. La combinaison crée une expérience fluide tout en maintenant une sécurité robuste.

Validation de formulaire d’inscription React

Un formulaire d’inscription react bien conçu valide les entrées au fur et à mesure que les utilisateurs tapent tout en évitant les appels API excessifs. Nous utilisons le debouncing pour attendre que les utilisateurs aient fini de saisir avant de déclencher la vérification. Les hooks React rendent ce modèle propre et maintenable.

Voici un composant React avec validation en temps réel :

1import { useState, useEffect } from 'react';

2

3export default function SignupForm() {

4 const [email, setEmail] = useState('');

5 const [isValid, setIsValid] = useState(null);

6 const [isChecking, setIsChecking] = useState(false);

7

8 useEffect(() => {

9 // Debounce: Wait 500ms after the user stops typing

10 const timer = setTimeout(async () => {

11 if (email.length > 3) {

12 setIsChecking(true);

13 try {

14 // Call your secure backend (Next.js or Express)

15 const response = await fetch('/api/verify-email', {

16 method: 'POST',

17 headers: { 'Content-Type': 'application/json' },

18 body: JSON.stringify({ email })

19 });

20 const data = await response.json();

21 setIsValid(data.valid);

22 } catch (error) {

23 console.error('Verification failed', error);

24 setIsValid(false);

25 } finally {

26 setIsChecking(false);

27 }

28 } else {

29 setIsValid(null);

30 }

31 }, 500);

32

33 return () => clearTimeout(timer);

34 }, [email]);

35

36 return (

37 <div className="form-group">

38 <input

39 type="email"

40 value={email}

41 onChange={(e) => setEmail(e.target.value)}

42 placeholder="Enter your email"

43 />

44

45 {/* Real-time visual feedback */}